Redaktörens anmärkning: Den här artikeln publicerades första gången den 27 februari 2008 och heter "Clean your PC with Trend Micro HijackThis." Den uppdaterades den 21 maj 2009.

Malware har blivit mer sofistikerad att gömma sina spår jämfört med några år sedan. Adware, det verkar med sina popup-fönster och oönskade webbläsare verktygsfält har tagit en baksätning till det smarta, någonsin farliga och mycket mer lukrativa riket av botnet, även känt som den klassen av skadlig kod som skyddar din dator till en armé av spam-spewing zombies, eller sämre.

Om du misstänker att din Windows-dator kan äventyras, bör du alltid försöka köra standardprogram för adware-borttagning först. Ad-Aware och Avira AntiVir Personal Free är två bra startar. Om de inte verkar kunna hålla nastiesna i våg, gräver Trend Micro HijackThis djupt. För de flesta är HijackThis diagnostisk mjukvara för Windows XP (med hög kompatibilitet för Vista) som skapar en logg i ditt Windows-register och filinställningar. Det är inte ett verktyg för borttagning av spionprogram. Men dess förmåga att identifiera vanligtvis missbrukade metoder för att ändra din dator kan hjälpa dig (och Internetgemenskapen) bestämma din nästa handlingssätt.

Steg 1: Installera det

Version 2.0.2 av HijackThis innehåller ett installationsprogram, till skillnad från den tidigare versionen som lanserades från en ZIP-fil eller EXE. Om du använder den äldre versionen, var noga med att uppdatera den. Du kommer att upptäcka att den här byggnaden också hämtar en skrivbordsikon för snabbstart.

Steg 2: Skanna ditt system

Trend Micro HijackThis öppnas med ett enkelt gränssnitt som erbjuder begränsad instruktion. Att köra programmet och tolka resultaten kan vara förvirrande. Klicka på någon av de två "system scan" -knapparna för att få fram en lista över register och filposter. Förvänta dig att se en röra av poster - även en Firefox-plug-in på en helt frisk dator kan producera flera listor. Om du bara väljer att skanna systemet, kan du fortfarande spara en post efter skanningen genom att välja "Spara logg" -knappen längst ned till vänster. Detta sparar loggen som ett vanligt textdokument som du kan öppna i Anteckningar.

Steg 3: Identifiera problem

Här är gnidningen - nu har du en lång lista över datorns innehåll, hur bestämmer du vilka resultat som är kritiska och vilka godartade?

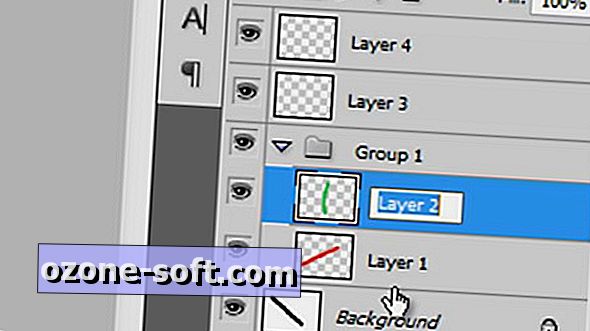

Det finns några avgörande faktorer. Vissa poster kan vara självklart knutna till ett legitimt program du installerat. Ett webbläsarhjälpareobjekt som Adobe PDF Reader Link Helper är tydligt ofarligt och installeras med Adobe Reader-programmet. Listor som dessa kan du ignorera eller kan lägga till i ignorera listan för att kringgå framtida skanningar. För att ursäkta någon post från att visas i resultatlistan i framtiden klickar du på den angränsande rutan för att lägga till en kryssmarkering och väljer knappläsningen "Add checked to ignorelist." Se den i åtgärd i den här videon (Obs! Videon visar noggrant med ignoreringslistan i en tidigare version av HijackThis.)

Vad händer om du är mindre säker på en krypterad registerpost, DLL eller EXE? Du kan välja ett enskilt objekt genom att markera det eller klicka på kryssrutan och trycka på knappen "Info on Selected Item". Detta ger en kort definition av posten, exempel på infekterade objekt och platsen för filen om du vill hitta den på din dator och titta på dess egenskaper. Det finns också en beskrivning av åtgärden HijackThis tar var att du ska "fixa" posten med knappen Fix Checked. Det är lite av en missnöje i sanning, eftersom "fixering" betyder att du raderar posten på ett eller flera platser.

Innan du tar bort filer från registret eller systeminställningarna, är det ett ord som är klokt: det här är riskabelt företag, och en falsk flytt kan permanent foul upp din dator. Vi rekommenderar att endast avancerade datoranvändare som är mycket bekväma med registret använder den här funktionen. Annars kan du söka på Internet för objektets namn eller nummer för att identifiera inmatningen och hjälpa dig att avgöra om du säkert kan ignorera det eller om du behöver söka hjälp.

Steg 4: Få hjälp

Det finns några sätt att rapportera dina resultat. Den första är att välja "Analysera det här" -knappen i HijackThis "resultatfönstret. Så länge en företags brandvägg inte blockerar den öppnas en webbläsarflik till Trend Micros hemsida där du kan jämföra dina poster sida vid sida med andra datoranvändares. Ju mer vanligt förekomsten, logiken går, desto mer sannolikt är det säkert. För att få detaljerad hjälp med din systemstatistik är det bästa att spara loggen, helst i en Trend Micro HijackThis-mapp och titta till Internet för svar.

Många antimalware och teknisk support online-forum har dedikerade supporttekniker som kommer att undersöka din Trend Micros HijackThis loggfil kostnadsfritt och berätta vilka poster som ska raderas. Andra gånger kommer erfarna och hjälpsamma kraftanvändare att fylla den rollen. I båda fallen kan det vara en bra idé att dubbelklicka på sina förslag med egen onlineforskning. SpywareInfo Forum är en startplats, liksom Tech Support Forum och Tweaks.com, som har en egen mapp för HijackThis loggar. Registrering krävs för att delta i forumet. Det är en standardförutsättning, men fri och relativt snabb. Läs forumreglerna innan du skickar in, och var tålmodig.

Den person som hjälper dig kommer att berätta vilka filer som ska tas bort genom att "fixa" dem, förmodligen be dig om att starta om, omskanna och lägga in en ny HijackThis logg. Om det finns en misstänkt EXE i ditt kit kan du också ha tur med en avinstallerare som Revo Uninstaller, som också skannar registret för kvarvarande filer efter ett program avinstallerat. Därefter startar du om datorn och återställer HijackThis eller eventuellt ett program för borttagning av adware, beroende på ditt problem, för att se om det tog hand om problemet. Fortsätt tills din dator återigen anses vara orörd.

Diverse verktyg

Skanning kan vara hjärtat av HijackThis, men dess sektioner för diverse verktyg, som är tillgängliga från huvudmenyn, innehåller också en handfull användbara systemverktyg och inställningar. Det är därifrån att du kan skapa en textlogg i Anteckningar till processerna och Windows-registerposter som körs när datorn startar upp. Medan du inte kommer att kunna hantera dessa via HijackThis, kommer det att peka på andra uttag för oönskade koder att köra. Du kommer att kunna avaktivera några av dessa via Windows-systeminställningar eller med ytterligare Windows optimeringsprogram som Glary Utilities.

Dessutom hittar du en processhanterare och andra grundläggande verktyg för att flagga en fil för radering vid nästa omstart. HijackThis innehåller också en enkel avinstallerare, men vi rekommenderar att du går med en fristående avinstallerare istället. Det finns också möjlighet att öppna något som heter ADS Spy, där "ADS" står för "alternativa dataströmmar". De flesta av dig kommer inte använda det här, men här är en video som hjälper till att förklara funktionen.

Mycket mer nödvändig är menyn Backup som ligger bredvid listan Diverse verktyg på konfigurationsmenyn. HijackThis håller en rekord över varje objekt du har "fixat". Det är här att du kan återställa objektet om du inser felet på dina överenthusiastiska sätt efter det faktum. Här är videodemonstrationen. Från den här konfigurationsmenyn kan du också hantera ignoreringslistan och justera programinställningarna.

Återigen är HijackThis inte ett skyddsskydd, men för många är det ett mycket effektivt sätt att utrota överdrivna processer och inställningsfiler - ett viktigt första steg för att bota infektionen.

Lämna Din Kommentar